ゼロトラストクラウドセキュリティとは

従来の企業ネットワークは、城のような構造で守られてきました。ファイアウォールや仮想プライベートネットワーク(VPN)といった防御壁によって外部の脅威を遮断し、内部にいるユーザーは信頼されるという仕組みです。この「城と堀」のセキュリティモデルは長年にわたり企業を支えてきました。特に企業向けVPNは、従業員が安全にリモートアクセスするための重要な基盤として機能してきました。

しかし、企業がクラウド環境へ移行するにつれ、アプリケーションやデータは従来のネットワーク境界の外に置かれるケースが増えています。これは企業向けVPNの重要性が下がったという意味ではありません。むしろ、既存の防御を強化するために、ゼロトラストのような新しいセキュリティモデルが求められているのです。

このガイドでは、ゼロトラストセキュリティが企業のクラウド環境でなぜ重要なのかを解説します。さらに、効果的な導入方法、よくある課題とその回避策、そして実際に導入を始めるための具体的なステップを紹介します。

ゼロトラストセキュリティとは?クラウド時代に重要な理由

ゼロトラストセキュリティとは、従来の「内部は信頼できる」という前提を排除するITセキュリティモデルです。ネットワーク内部を安全、外部を脅威とみなすのではなく、すべてのユーザー・デバイス・アプリケーションを検証されるまで信頼しないという考え方に基づいています。

主な原則は次のとおりです。

- 最小権限アクセス:ユーザーには業務に必要な最小限の権限のみを付与

- 厳格なアクセス制御:あらゆるアクセスで認証と認可を実施

- 継続的な監視とログ記録:すべての通信を監視し、不審な挙動を検知

これらの原則は、クラウドセキュリティの大きな課題を解決するためのものです。従来の境界型セキュリティは、分散されたクラウドネイティブ環境を前提に設計されていません。そこでゼロトラストが、ユーザーのアイデンティティやアクセス状況(コンテキスト)に基づく制御によって既存の防御を補完します。

実は、ゼロトラストの考え方は日常のサービスでもすでに使われています。たとえばメールアカウントの多要素認証(MFA)やクレジットカードの不正検知は、どちらも「決して信頼せず、必ず確認する」という原則に基づいています。クラウドにおけるゼロトラストも同じ発想で、ユーザー・デバイス・データへのアクセスを継続的に検証します。

ゼロトラストセキュリティとクラウドインフラ

クラウドの導入はすでに一般的になっています。現在では96%の企業がパブリッククラウドサービスを利用し、ワークロードの約半数がクラウド上で稼働しています。Flexeraの「2024 State of the Cloud」レポートによると、65%の企業がデータウェアハウス用途でクラウドを活用し、41%がクラウドの機械学習(ML)機能を利用しています。

クラウドはリモートワークやスケーラビリティを実現する一方で、次のような課題も生み出します。

- 直接的な管理権限の低下(特にパブリッククラウド環境)

- セキュリティの分断(企業VPN、CASBプロキシ、仮想ファイアウォールなど複数ツールを併用するため)

- 可視性の低下:誰が何にアクセスしているのか、どのデバイスからなのか、データがどのように利用されているのかを把握しにくくなる

ここでゼロトラストが既存のセキュリティ対策を強化します。たとえば企業向けVPNが通信トンネルを保護する一方で、ゼロトラストはその内部で行われるすべてのリクエストを、ユーザーのアイデンティティ、アクセス状況(コンテキスト)、ポリシーに基づいて検証します。

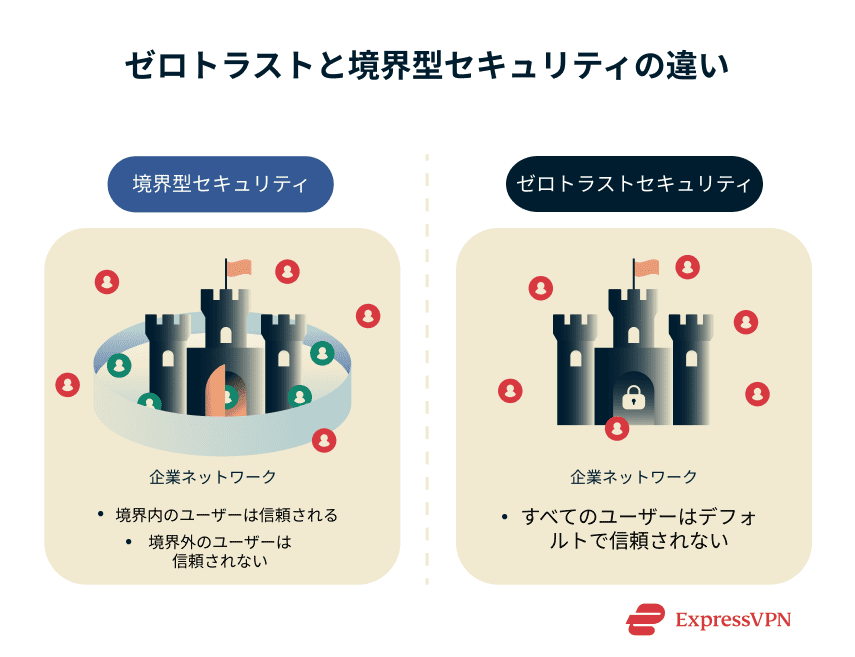

境界型セキュリティとゼロトラストの違い

境界型セキュリティとゼロトラストの最大の違いは、信頼とアクセス管理の考え方にあります。 境界型セキュリティは、いわゆる「城と堀」のモデルに基づいています。城壁の外側(ネットワーク外部)はすべて潜在的な脅威として扱われ、内部にいるユーザーは安全だと前提づけられます。一度内部に入れば、宮殿や宝物庫、金鉱、倉庫など、あらゆる場所へ自由にアクセスできる状態になります。

境界型セキュリティは、いわゆる「城と堀」のモデルに基づいています。城壁の外側(ネットワーク外部)はすべて潜在的な脅威として扱われ、内部にいるユーザーは安全だと前提づけられます。一度内部に入れば、宮殿や宝物庫、金鉱、倉庫など、あらゆる場所へ自由にアクセスできる状態になります。

問題はここにあります。もしスパイ(サイバー犯罪者)が堀を突破したり、内部の人物が悪意を持って行動した場合、他のユーザーと同じように広範なアクセス権を得てしまうのです。

ゼロトラストは、ここにもう一段階の防御を加えます。攻撃者がすでに内部に入り込んでいる可能性を前提とし、ユーザーの本人確認を継続的に行い、最小権限アクセスを徹底します。城のたとえで説明すると、ゼロトラストは次のような仕組みです。

- 継続的な本人確認:城の内部にいても、本人であることを繰り返し証明する必要がある

- 最小権限アクセス:必要な範囲のアクセスのみを許可。農民は畑には入れても、宝物庫には入れない

- 常時警戒:平穏に見える状況でも、常に脅威が潜んでいる前提で運用する

どちらのアプローチにも重要な役割があります。境界型セキュリティは安全な通信を守るうえで依然として不可欠であり、ゼロトラストは内部アクセス管理を現代の環境に合わせて強化します。

共有責任モデルとゼロトラストセキュリティ

クラウド環境における共有責任モデルとは、クラウドサービスプロバイダー(CSP)とクラウド利用企業(CSC)が、クラウドサービスの利用や管理に関わるセキュリティ対策をどのように分担するかを定めた考え方です。

共有責任モデルは、クラウドサービスの種類によって内容が異なります。たとえば Infrastructure-as-a-Service(IaaS)、Platform-as-a-Service(PaaS)、Software-as-a-Service(SaaS)といった形態ごとに責任範囲が変わります。

クラウドプロバイダーがユーザーと責任を分担する方法は一律ではありません。たとえばMicrosoft Azureでは、デバイスのセキュリティ、データや情報の保護、アカウントやアイデンティティ管理などは、利用企業側が対応することが求められます。

どのセキュリティ責任が自社にあるのかを正しく理解することは、適切なリソースを前提としたゼロトラスト戦略を構築するうえで重要です。

ゼロトラストクラウドアーキテクチャの主要要素

包括的なゼロトラストアーキテクチャは、米国家安全保障局(NSA)が策定したガイダンスでも示されています。このガイドラインは、国防総省をはじめとする連邦機関がサイバーセキュリティを強化するための指針として作られたものです。そこでは、ゼロトラストセキュリティの主要な柱として次の要素が挙げられています。

アイデンティティおよびアクセス管理(IAM)

ゼロトラストセキュリティでは、ユーザーがクラウド上の組織リソースへアクセスする前に、必ず本人確認と認証が行われます。このアイデンティティ検証には、次のような方法を組み合わせて利用します。

- ユーザー名とパスワード

- 多要素認証(MFA)

- 生体認証

- 行動分析

またゼロトラストセキュリティでは、認証されたユーザーであってもすべてのクラウドリソースにアクセスできるわけではありません。各ユーザーには業務遂行に必要な最小限の権限のみが付与されます。たとえば経理部門の社員は財務スプレッドシートにはアクセスできますが、エンジニアリング部門が扱う顧客データや知的財産にはアクセスできません。

この仕組みにより、仮に侵害された認証情報を使ってサイバー犯罪者がネットワークに侵入しても、行動範囲は制限され、被害の拡大を防ぐことができます。

実際には、多くの企業が企業向けVPNと併用できるゼロトラストネットワークアクセス(ZTNA)を導入しています。企業VPNが通信経路を暗号化するのに対し、ZTNAはネットワーク内部でユーザーが実行できる操作を検証し、必要な範囲に制限します。

デバイスとワークロードの検証

ゼロトラストでは、ユーザーの本人確認だけでなく、デバイスやアプリケーション(ワークロード)も継続的に検証・監視されます。これにより、ネットワーク上のデバイスがセキュリティリスクになっていないか、またアプリケーションが不正な挙動をしていないかを常に確認できます。

ゼロトラストシステムでは、次のような方法でこれを実現します。

- 脆弱性管理:デバイスのOSやアプリケーションのバージョンなどを確認し、バックドアや既知の脆弱性が存在しないかをチェック。

- エンドポイント検知:デバイスの挙動を監視し、ネットワークアクセス制御ポリシーに沿っているかを確認。たとえば第三者デバイスへのデータ持ち出しは既定でブロックされる場合があります。

- 侵入検知:不正デバイスがネットワークへ接続した場合に検知し、組織のシステムへ被害が及ぶ前に遮断。

ネットワークセグメンテーションとマイクロセグメンテーション

ゼロトラストネットワークでは、ネットワーク内部でもより細かいアクセスポリシーを設定することで、最小権限アクセスの考え方をさらに強化します。

- マクロセグメンテーション:組織内の主要部門ごとにネットワークゾーンを分離。たとえばIT部門のネットワークリソースは、財務部門のリソースとは分離されます。

- マイクロセグメンテーション:同一部門内でもさらに細かくアクセス範囲を分割。たとえば財務部門のインターンは小口残高シートにはアクセスできますが、給与情報や会社の予算予測にはアクセスできません。

データ暗号化とデータ管理

現在、大企業や中小企業の71%がクラウドを積極的に利用しており、クラウド上のデータをサイバー犯罪から守る重要性はますます高まっています。ゼロトラストネットワークアーキテクチャでは、転送中データと保存データの暗号化など、強力なデータ保護の仕組みが組み込まれています。

しかし、それだけではありません。

- データガバナンス:データの取り扱い、保存、移行、外部への持ち出し方法を定めた明確なポリシー。

- データ暗号化:暗号化により、仮に攻撃者がデータを盗んでも復号鍵がなければ内容を読み取ることはできません。さらに将来を見据えるなら、「今収集して後で復号する(Harvest now, decrypt later)」攻撃への対策として、ポスト量子暗号の導入も検討する価値があります。これは、犯罪者が現在暗号化データを収集し、将来量子コンピューターで解読することを狙う攻撃です。

- データ検査:継続的な監視によってデータの機密性を確保し、改ざんや破損を防止。

さらに最小権限アクセスの原則により、ユーザーやデバイスは必要なデータにのみアクセスでき、ネットワーク上のすべての情報には触れられません。これによりデータセキュリティがさらに強化されます。

継続的な監視と脅威対応

ネットワーク上のすべてのデバイス、ユーザー、コンテナ、ワークロード、アプリケーションなどから利用データが収集・記録されます。これにより、集中管理ダッシュボードからネットワークのセキュリティ状況を把握し、ユーザーの活動を確認し、不審な挙動を検知できます。

また、定義されたセキュリティポリシーに基づいて自動化された脅威対応を実装しやすくなります。さらに予測分析を活用すれば、ネットワーク上で脅威の兆候となる挙動を早期に検知することも可能です。これにより、重大な侵害へ発展する前にリスクへ対処できます。詳しくはこちら:ゼロトラストの主要原則を解説したガイドをご覧ください。「誰も信頼しない」というアプローチを実践的に活用し、クラウドセキュリティを強化しながらプライバシーを守る方法を紹介しています。

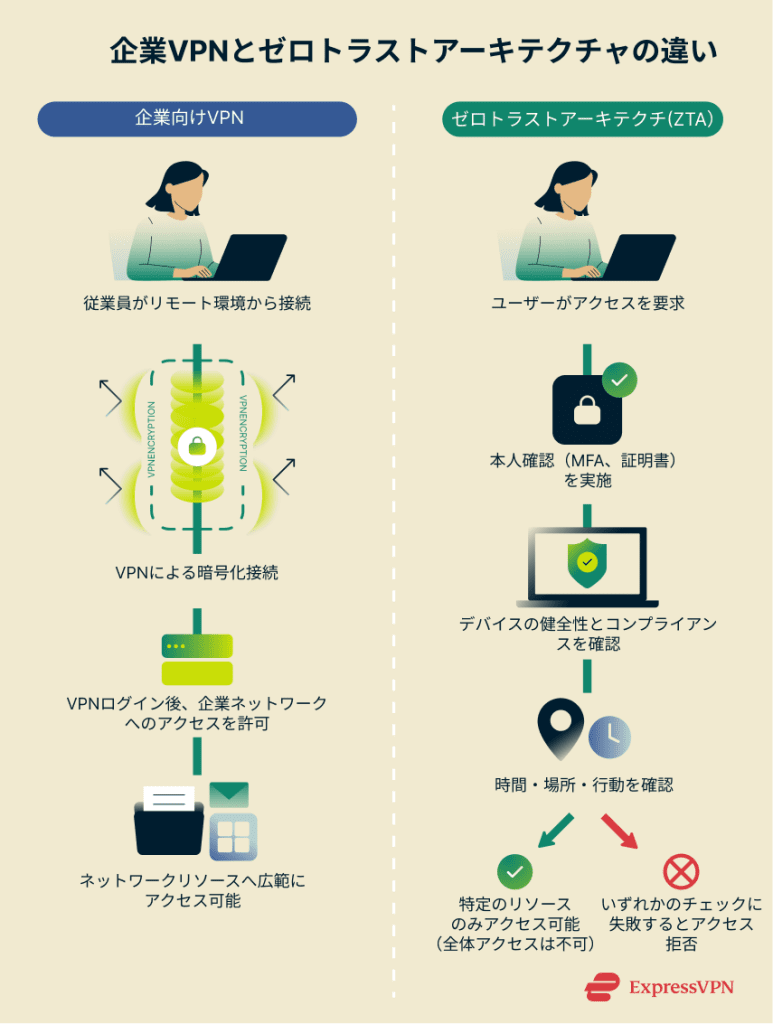

ゼロトラストと企業向けVPNの違い

企業向けVPNは、従業員と社内システムの通信を暗号化し、安全な接続を確保します。特にリモートワークや分散型の働き方が広がる中で、企業セキュリティの重要な基盤となっています。

しかし企業向けVPNは、従来の境界型セキュリティモデルに基づいているため、一度接続すると広範なアクセスが許可される場合があります。ゼロトラストは、アクセス範囲を最小限に抑え、すべてのリクエストを継続的に検証することで企業VPNを補完します。

注:ここで扱っているのは企業向けVPNです。これは企業が従業員を社内システムへ安全に接続するために設計されたものです。一方、ExpressVPNのような商用VPNは個人ユーザー向けのサービスです。職場のネットワークに接続するためのものではなく、通信の暗号化やIPアドレスの匿名化によって、オンラインでのプライバシー保護やインターネットの自由を高めることを目的としています。

企業向けVPNは通信を暗号化しますが、主にネットワークへ安全に接続する経路を保護する役割を担います。管理者は誰がログインしたかを確認できますが、内部でどのリソースにアクセスしているかまでは詳細に把握できません。ここでゼロトラストが重要な役割を果たします。ユーザーの本人確認を継続的に行い、ネットワーク全体で最小権限アクセスを徹底するのです。

以下の表は、両者の主な違いをまとめたものです。

| 企業向けVPN | ゼロトラスト | |

| ユーザーの所在地 | 重要 | 重要ではない |

| 信頼の前提 | 内部は信頼 | 信頼しない前提 |

| 本人確認 | 一度のみ | 継続的に実施 |

| ネットワークアクセス | 広範囲アクセス | 最小権限アクセス |

| 可視性 | 接続レベル(誰がログインしているか) | リソースレベル(誰が何にいつどのようにアクセスしたか) |

| 認証方式 | 従来型および高度な認証(証明書、鍵など) | 従来型および高度な認証(証明書、鍵など) |

| セキュリティ | 安全な通信トンネル | ネットワーク・ユーザー・デバイス・アプリケーション全体の保護 |

| アーキテクチャ | 認証後は信頼 | すべてのアクセスを検証 |

| デバイスセキュリティ | 他の企業ツールで管理 | 重要な要素 |

| ユーザー行動 | 対象外 | 継続的に監視 |

| コスト | 低い | 高い |

| 拡張性 | 低い | 高い |

この2つのモデルはどちらか一方を選ぶものではありません。企業向けVPNは通信経路を安全に保護し、ゼロトラストはアクセス管理を担い、最小権限ポリシーを徹底します。

ゼロトラストで企業向けVPNを強化する

ゼロトラストは企業向けVPNを置き換えるものではありません。むしろ、それを基盤として企業セキュリティを現代化する考え方です。実際、多くの企業では両者を併用しています。

- 移行期間:ゼロトラストポリシーを段階的に導入する間は、企業VPNがアクセス管理を担当。

- 特定チーム向け:一部のチームでは企業VPNベースのワークフローが引き続き有効。

- 冗長性確保:ゼロトラストの運用で問題が発生した場合でも、企業VPNがバックアップとして機能。

実際の運用では、企業向けVPNは依然として重要な役割を果たします。一方でゼロトラストは、クラウド中心の現代環境に適した将来志向のセキュリティモデルとして機能します。

クラウド環境におけるゼロトラストのベストプラクティス

ここでは、ゼロトラスト導入の実践的なステップとベストプラクティス、そして注意すべき課題を紹介します。

ゼロトラストをビジネス目標と連携させる

ゼロトラストは単にネットワークへ導入するだけでは不十分です。ビジネス目標を達成するための戦略と連携させて運用することが重要です。

たとえば、世界中のリモートワーカーが安全にアクセスできる環境を整備したり、各国・地域のデータコンプライアンス要件を満たしたり、複雑化したIT環境を整理するためにゼロトラストを導入するケースがあります。

資産の検出と監視を自動化する

ゼロトラスト導入の第一歩は、ネットワーク上に存在するすべてのリソース(ユーザー、デバイス、アプリケーション、ワークロード、コンテナなど)を把握することです。これにより、セキュリティの抜け穴を防ぐことができます。

とはいえ、多くの拠点や資産を持つ企業にとって、すべてのネットワークリソースを手動で追跡するのは現実的ではありません。そのため、ネットワークをスキャンして接続されているデバイスを自動検出する仕組みを導入することが有効です。

これによりネットワーク資産の全体像を把握でき、新たに追加された資産も自動的に検出できるようになります。

DevOpsとCI/CDパイプラインにゼロトラストを組み込む

DevOps環境は非常に重要な領域です。コードのテストやリリースを行う継続的インテグレーション(CI)および継続的デプロイメント(CD)のプロセスと密接に関わっているためです。こうした環境にはソースコード、設定ファイル、認証情報などの重要な資産が含まれており、サイバー犯罪者にとって格好の標的となります。

ゼロトラストは、その複数のセキュリティ原則によって、DevOps環境における侵害やデータ漏えいのリスクを抑えることができます。

- ユーザーIDの検証:DevOps環境へのアクセス前後でユーザーの本人確認を実施します。また、最小権限アクセス(Least Privilege)を適用し、必要最小限の権限のみを付与します。

- デバイスの検証:ゼロトラストでは、デバイスの状態(OS、既知の脆弱性など)をチェックし、そのデバイスがDevOps環境へ安全にアクセスできるかを判断します。

- ネットワークセグメンテーション:横方向の侵入(ラテラルムーブメント)を防ぐため、ネットワーク環境を細かく分割します。たとえば開発工程を実装やテスト環境から分離することで、重要なDevOpsデータが一か所に集中しないようにします。

- データ保護:複数のエンドポイントでの検証により、データ流出や改ざんを防止し、サイバー犯罪者や悪意のある内部関係者の活動を阻止します。またゼロトラストではデータ暗号化を重視しており、仮にデータがコピーされても、攻撃者が暗号鍵を知らない限り利用できない状態を保ちます。

クラウド環境の成長に合わせてポリシーを拡張する

クラウド環境が拡大し、リソースの追加、ユーザーの増加、権限の変更が必要になっても、ゼロトラストなら安全性を維持したまま効率的にスケールできます。

ZTNAの中でAIや機械学習(ML)を活用する高度な環境でも、明確に定義されたポリシーがあれば自動化をスムーズに運用でき、セキュリティ管理も確実に機能します。こうして防御体制は柔軟かつ適応的に維持され、変化し続ける脅威環境にも迅速に対応できます。

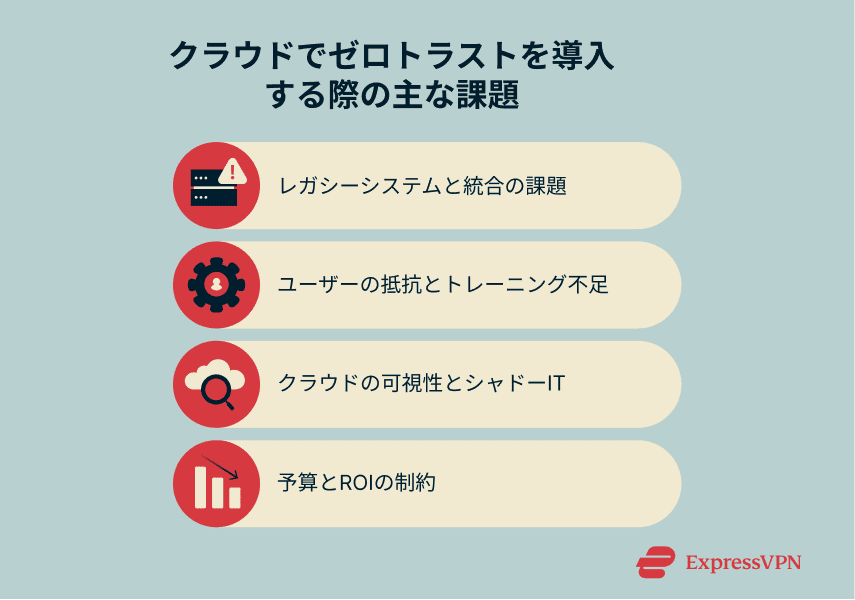

クラウドでゼロトラストを導入する際によくある課題

ゼロトラストは非常に優れたセキュリティモデルですが、導入時には特有の課題が生じる場合があります。あらかじめそれらを想定し、対策を準備しておくことが重要です。

レガシーシステムと統合の課題

すべてのシステム(ハードウェア、ソフトウェア、アプリケーションなど)がゼロトラストモデルを前提に設計されているわけではありません。そのため、新しいネットワーク環境への適応が難しくなる場合があります。

たとえば、ゼロトラストシステムによる追加処理に対応できない古いコンピューターやネットワークサーバーなどが該当します。

このような場合は、まず重要な資産からゼロトラストモデルで保護を始めるとよいでしょう。その後、残りのシステムを段階的に移行しながら、ゼロトラストと従来型セキュリティを併用するハイブリッド運用を維持します。

ユーザーの抵抗とトレーニング不足

ネットワーク利用者や管理者(従業員、IT担当者、経営陣など)がゼロトラストモデルの導入に前向きでなければなりません。そうでない場合、セキュリティよりも利便性を優先して、従来のセキュリティ手法へ戻ろうとする抵抗が生じる可能性があります。

次のような対策が有効です。

- 段階的に移行する:クラウドインフラ全体を一度に移行すると、設定ミスや互換性問題による不具合が発生し、ユーザー体験に影響する可能性があります。まずはネットワークの一部でゼロトラストを導入し、検証と改善を行ったうえで、段階的に全体へ展開しましょう。

- シングルサインオン(SSO)を導入する:すべてのアクセス要求を手動で確認すると、IT担当者にも従業員にも大きな負担がかかります。SSOを導入すれば、よりスムーズで自然なアクセス体験を実現できます。

- トレーニングに投資する:ネットワーク担当者が従来の分析手法を変えたがらなかったり、従業員が頻繁な認証を煩雑に感じたりすることがあります。そのため、知識不足やユーザーの抵抗を解消するためのトレーニングが重要です。

クラウドの可視性とシャドーIT

潜在的な脅威や脆弱性を評価するには、クラウド環境で稼働しているすべてのシステムを把握する必要があります。クラウドの可視性を損なう大きな要因の一つがシャドーITであり、従業員が許可されていないアプリケーションを利用してしまう状況を指します。

たとえば、企業がメールサービスとしてGmailの利用を許可しているにもかかわらず、従業員が利便性を理由にApple Mailを使用するケースがあります。システムがApple Mailに対応していない場合、IT部門はそのメール環境で行われるデータのやり取りやセキュリティ上の問題を把握できなくなります。

この問題には、次の方法で対応できます。

- 計画的に設計する:クラウドアーキテクトと連携し、企業の目標に沿ったクラウド可視性の設計と管理体制を構築します。

- 従業員教育:クラウドの適切な利用方法、守るべきベストプラクティス、よくあるミス、そしてシャドーITのリスクについて従業員を教育します。

- ポリシーを徹底する:未承認アプリの導入をすべて確認し、ネットワーク上に残らないよう管理します。こうしたプロセスは後に自動化することも可能です。

- 継続的な監視:ゼロトラストには継続的な監視機能も組み込まれており、クラウドアプリケーションの挙動の変化をすばやく検知し対応できます。

予算とROIの制約

ゼロトラストへの移行には一定のコストがかかります。特に、従来の境界型セキュリティから移行する場合は、まず次のような投資が必要になる可能性があります。

- ハードウェアおよびソフトウェアの更新

- 従業員とIT担当者へのトレーニング投資

- ゼロトラストの処理負荷に対応するためのネットワークサーバーのアップグレード

- AI・機械学習(ML)インフラへの投資

こうした投資は、ステークホルダーや意思決定者に導入を説明する際の障壁になることがあります。しかし第三者の調査では、ゼロトラストが明確な投資効果を生む可能性が示されています。たとえばMicrosoftが委託したForresterのTotal Economic Impact調査では、92%のROIと侵害リスク50%の削減が報告されています。

そのうえで、次のようなコスト削減効果も考慮する必要があります。

- 規制遵守:2024年、Uberは欧州拠点と米国拠点の間でユーザーデータを安全に転送しなかったとして、GDPRに基づき約3億3,200万ドルの罰金を科されました。

- データ侵害の財務コスト:2025年のIBMレポートでは、データ侵害による平均コストは企業あたり約440万ドルと推定されています。また、AIや自動化セキュリティ(ゼロトラストの一部)を導入した企業は、未導入の企業と比べて年間190万ドルのセキュリティ関連コスト削減を実現しています。

- データ侵害による運用コスト:2020年、Travelexはランサムウェア攻撃の影響で第1四半期の主要利益が約2,500万ポンド減少したと推定しています。この被害は新型コロナによる旅行需要の低迷とも重なり、その後の企業再編や人員削減の一因となりました。

FAQ:ゼロトラストセキュリティに関するよくある質問

クラウドにおけるゼロトラストセキュリティとは?

クラウドにおけるゼロトラストセキュリティとは、従来のオンプレミス型の境界防御では十分に保護できない、組織のデータ、ネットワーク、ユーザー、リソースを守るためのセキュリティモデルです。ユーザーの本人確認を常に行い、最小権限の原則を適用し、行動分析を活用して脅威への迅速な対応を可能にします。

企業向けVPNとZTNAの違いは何ですか?

企業向け仮想プライベートネットワーク(VPN)は、従業員と企業ネットワーク間の通信を暗号化し、オフィス外からでも安全に社内システムへアクセスできるようにする仕組みです。これは長年にわたり、企業セキュリティの重要な基盤として使われてきました。

一方、ゼロトラストネットワークアクセス(ZTNA)は、この安全な接続トンネルを置き換えるものではなく、その上に追加されるセキュリティレイヤーです。企業VPNに接続したユーザーへ広範なアクセスを許可するのではなく、ZTNAは継続的に本人確認を行い、最小権限ポリシーを適用します。つまり、企業VPNはネットワークへの安全な経路を確保し、ゼロトラストはネットワーク内部でのアクセスを管理します。多くの企業では両者を併用し、接続には企業VPN、より細かなアクセス制御にはZTNAを利用しています。

ゼロトラストはマルチクラウド環境にどのように対応しますか?

各クラウドプロバイダーが独自のセキュリティフレームワークを持っているため、マルチクラウド環境は管理が複雑になりがちです。ゼロトラストでは、複数のクラウドに共通するセキュリティルールを設定することで、この課題に対応します。適切に設計すれば、中央のデータソース(メインクラウド)がアクセスポリシーを管理し、それを他のクラウド環境にも適用できます。Microsoft Defender for CloudやGoogle BeyondCorpなどのツールを利用すれば、複数クラウド間でも統一されたゼロトラストポリシーを維持できます。

ゼロトラストクラウドセキュリティでもファイアウォールは必要ですか?

ファイアウォールはゼロトラストクラウドセキュリティ環境でも重要な役割を果たします。継続的な認証、最小権限アクセスの適用、ネットワークセグメンテーションの維持などのセキュリティポリシーを実行するために活用できます。また、ファイアウォールはネットワークとアクセス要求ユーザーの最初の接点でもあるため、ゼロトラストネットワークアクセス(ZTNA)にとって重要な判断データとしても機能します。

クラウドでゼロトラストを運用するコストは高いですか?

クラウドでゼロトラストを運用するには一定のコストがかかる場合があります。ただし、ネットワークリソースやデータを監査し、最も重要でリスクの高い部分から優先的にゼロトラストを導入することで、コストを抑えることが可能です。こうしたハイブリッド運用から始め、最終的には完全なゼロトラストクラウドセキュリティアーキテクチャへ移行することで、ネットワーク全体の可視性とポリシー管理をより効果的に実現できます。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手

![Gemini vs. ChatGPT:[year]に使うならどっち?](/wp-ws-cache/uploads-expressvpn/2023/06/gemini-vs-chatgpt-640x423.png)