Подробнее про протоколы шифрования: что это и зачем?

Представьте, что отправляете важное письмо без конверта. Любой желающий может его прочесть! И, фактически, именно это и происходит с вашим трафиком, который отправляется по Сети без соответствующей защиты. Протоколы шифрования решают эту проблему, обрабатывая вашу информацию специальным образом в защищенный и закодированный формат, расшифровать который может только выбранный вами получатель.

В этой статье мы подробнее объясним, что такое протоколы и алгоритмы шифрования, в чем заключается их важность в наши дни, а также как они работают.

Что такое протоколы шифрования? Зачем они нужны?

Протокол шифрования — это набор правил, по которым алгоритмы шифрования выполняют свою конкретную задачу. Можно сказать так, что протокол определяет, как и когда применяется шифрование, а алгоритм — это непосредственный метод превращения читаемых данных (простого текста) в нечитаемые (шифротекст) с помощью криптографического ключа. Без подходящего ключа расшифровать шифротекст и восстановить его исходную форму невозможно.

Среди популярных алгоритмов шифрования можно отметить:

- Advanced Encryption Standard: симметричный алгоритм, поддерживающий 128-битные, 192-битные и 256-битные ключи. Для защиты секретной информации им пользуются власти США и многих других стран, включая Россию, а также организации по всему миру.

- Rivest-Shamir-Adleman (RSA): популярный асимметричный алгоритм шифрования, в котором уровень защиты зависит от сложности вычисления очень больших простых чисел.

Протоколы шифрования обычно сочетают в себе несколько алгоритмов, у каждого из которых своя роль. Протокол может использовать асимметричный алгоритм (например, RSA) для защищенного обмена ключами, а затем переключаться на симметричный алгоритм (скажем, AES) для шифрования данных. Среди примеров можно отметить протокол Transport Layer Security (TLS) /Secure Sockets Layer (SSL), служащий для безопасной работы в Сети, Secure Shell (SSH), используемый для безопасного удаленного доступа к сетевым ресурсам, и Internet Protocol Security (IPsec) для шифрования сетевого трафика.

Читайте также: узнайте больше про историю шифрования, которая прошла долгий путь от древних криптографических инструментов до современных продвинутых схем.

Как работают протоколы шифрования?

Способ работы протокола шифрования зависит от его задачи и используемых алгоритмов. Большинство используют симметричные или асимметричные алгоритмы для защиты данных, но есть и такие, которые комбинируют алгоритмы.

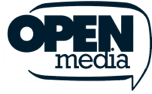

Симметричное и асимметричное шифрование

В симметричном шифровании один и тот же ключ используется как для шифрования данных, так и для их расшифровки. Это быстрый и эффективный способ работы, отлично подходящий для обработки больших объемов данных или обмена сообщениями в реальном времени. Недостаток этого подхода в том, что доступ к ключу шифрования требуется и отправителю, и получателю, и организовать безопасный обмен ключом не так-то просто. Если ключ перехватят, смысл использовать шифрование пропадет.

Асимметричное шифрование решает эту проблему за счет использования пары ключей: публичного, которым можно делиться с кем угодно, и приватного, который следует хранить в секрете. Данные, зашифрованные с помощью публичного ключа, расшифрует лишь соответствующий приватный ключ. В таком случае процесс обмена ключами и проверки личности участников обмена данными гораздо безопаснее, но вместе с тем медленнее и требовательнее к вычислительным ресурсам.

| Симметричное | Асимметричное | |

| Защита | Надежная | Самая надежная для обмена ключами |

| Скорость | Выше | Ниже |

| Ключи | 1 общий ключ | 2 ключа (публичный и приватный) |

| Вычислительные ресурсы | Менее требовательно | Более требовательно |

| Преимущество | Эффективная работа | Безопасный обмен ключами |

Гибридное шифрование

Гибридный подход сочетает в себе преимущества симметричного и асимметричного шифрования для достижения баланса скорости и защиты. Вот как он работает:

- Обе стороны создают свои пары публичных и приватных ключей.

- В зависимости от используемого шифрования:

- они могут договориться об использовании общего симметричного ключа с помощью такого метода, как алгоритм Диффи-Хеллмана (Diffie-Hellman, DH).

- одна сторона может создать симметричный ключ и отправить его получателю, зашифровав с помощью публичного ключа получателя.

- Когда обе стороны получат один и тот же симметричный ключ, все данные, которыми они будут обмениваться в будущем, будут шифроваться и расшифровываться с его помощью, что сделает обмен информацией более безопасным и эффективным.

Роль криптографических ключей

Криптографический ключ — это специальный фрагмент данных, который указывает алгоритму шифрования, как именно надо шифровать и расшифровывать ваши данные. Фактически, это и есть тот самый секретный ингредиент, на котором всё держится.

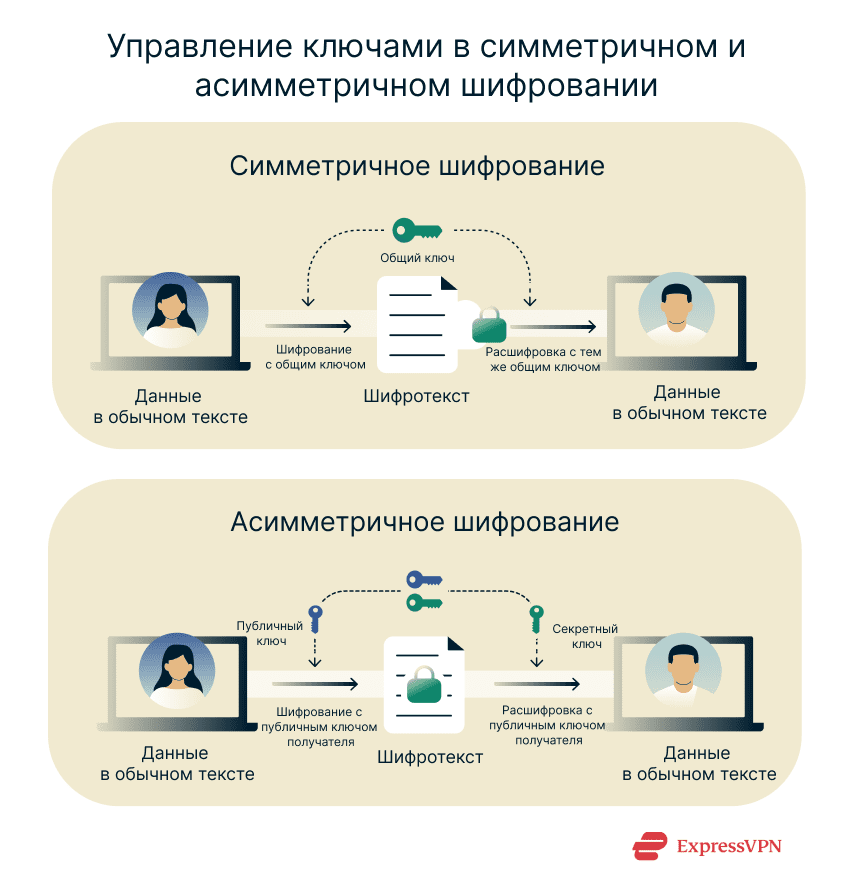

Давайте на деле посмотрим, как всё работает, с помощью безопасного клиентского инструмента вроде CyberChef, разработанного британским агентством по вопросам киберзащиты Government Communications Headquarters (GCHQ). Здесь всё работает прямо в вашем браузере, ничего из того, что вы вводите, не отправляется на сервер. Итак:

- Откройте CyberChef. Вы увидите три основные вкладки: Input (Ввод), Recipe (Рецепт), Output (Результат). Список операций находится справа.

- Во вкладке Input введите простой текст — например, «ExpressVPN».

- В списке операций найдите AES Encrypt и перетащите его во вкладку Recipe.

- Выберите ключ и его формат. В настройках AES Encrypt нажмите на выпадающее меню рядом с ключом, выберите UTF-8. Введите демонстрационный ключ с корректной длиной AES — например, "JustForKicks1234":

- 16 символов = 16 байт = AES-128

- 24 символов = 24 байт = AES-192

- 32 символов = 32 байт = AES-256

- Установите Mode (Режим) как ECB для этой простой демонстрации. ECB не использует IV, поэтому оставьте соответствующее поле пустым. Примечание: ECB вполне подходит в демонстрационных целях, но для реальной работы не годится — это самый простой из режимов AES. Используйте CBC или GCM со случайным значением IV в реальных ситуациях.

- Нажмите Bake (Испечь). Во вкладке Output вы увидите шифротекст. Для наших настроек это будет что-то вроде dc8f2da22d912804910aa148ef147d88.

Зашифровав свое сообщение, вы можете убедиться, что всё работает как надо, добавив этап AES Decrypt с таким же ключом и настройками. Шифротекст сразу преобразуется в обычный текст, и так вы сможете увидеть, что только правильный ключ позволяет расшифровать данные.

Рукопожатие и установка сессии

В протоколах шифрования вроде TLS/SSL под рукопожатием понимается процесс, устанавливающий защищенную сессию между сторонами. У него несколько задач:

- Представить стороны друг другу.

- Подтвердить личность сторон.

- Выбрать используемый криптографический алгоритм.

- Создать ключи сессий для защиты коммуникаций.

Вот как всё происходит на деле:

- Маша (клиент) обращается к Ване (серверу) для начала коммуникации.

- Ваня отвечает данными аутентификации, включающими в себя его цифровой сертификат и список поддерживаемых алгоритмов шифрования.

- Маша проверяет сертификат Вани у проверенного агентства, чтобы убедиться в его подлинности.

- Если всё сходится, Маша создает предварительный секрет и шифрует его с помощью публичного ключа Вани.

- Только приватный ключ Вани может расшифровать этот предварительный секрет. После расшифровки Ваня использует его для создания ключей сессии, соответствующих ключам Маши.

- Теперь стороны имеют одинаковые ключи сессий, и канал безопасного обмена данными между ними готов к работе.

Механизмы безопасного обмена ключами

Механизмы безопасного обмена ключами позволяют участникам коммуникации выбрать криптографические ключи без риска их компрометации (например, хакерами или посторонними получателями). После обмена ключами стороны могут использовать их для зашифрованного обмена данными.

Безопасность этих механизмов усиливается с помощью:

- совершенной прямой секретности (Perfect forward secrecy, PFS): даже если приватный ключ будет позже скомпрометирован, прошлые сессии останутся под защитой, расшифровать их с помощью скомпрометированного ключа не получится.

- случайности: ключи создаются случайно и непредсказуемо, что делает их устойчивыми к криптографическим атакам.

- аутентификации: обе стороны доказывают, что они действительно те, за кого себя выдают.

Два популярных подхода к обмену ключами — это DH, созданный специально для защищенного обмена ключами в публичных каналах, и обмен ключами на базе RSA, где асимметричное шифрование RSA служит для шифрования симметричного ключа сессии, за счет чего и обеспечивается безопасным обмен ключами.

Хэширование в протоколах шифрования

Хэширование связано с шифрованием, но работает иначе. Это односторонний процесс, где простой текст превращается в строки символов фиксированной длины, которые ни в чем не напоминают собой оригинал. В отличие от шифрования, хэширование нельзя «расшифровать» — получить оригинальные данные из хэша нельзя.

В протоколах шифрования хэширование обычно используется для обеспечения целостности данных. Сам по себе хэш может быть подделан злоумышленником, если тот сможет изменить данные и просто пересчитать хэш. Поэтому протоколы шифрования обычно используют хэширование вместе с дополнительными механизмами — например, цифровой подписью или кодом авторизации сообщения (Message Authentication Code, MAC).

На деле отправитель создает хэш сообщения, затем защищает этот хэш — например, шифруя его с помощью своего приватного ключа. Получатель может проверить хэш с помощью публичного ключа отправителя. Если оба хэша совпадают, данные не менялись, и отправитель действительно тот, за кого себя выдает.

Хэширование также активно используется для других задач (например, для хранения паролей или быстрого сравнения файлов). В контексте шифрования хэширование служит для того, чтобы доказать, что полученные вами данные были отправлены именно в этом виде, без каких-либо изменений.

Узнайте больше: прочитайте про разницу между хэшированием и шифрованием.

Какие протоколы шифрования используются чаще всего?

Вот некоторые из наиболее распространенных протоколов шифрования, с которыми вы можете сталкиваться ежедневно. Правда, они при этом работают в фоновом режиме, не привлекая к себе внимания, но надежно защищают при этом ваши данные.

TLS/SSL

Secure Sockets Layer (SSL) был с течением времени заменен протоколом Transport Layer Security (TLS), который обеспечивает более надежную защиту и, в целом, эффективнее работает. TLS — предпочитаемый протокол, когда требуется безопасная передача данных. Этот протокол часто используется со следующими:

- Hypertext Transfer Protocol Secure (HTPS):защищает данные, которыми обменивается ваш браузер с сайтом.

- File Transfer Protocol Secure (FTPS): защищает передачу файлов между клиентом и сервером.

- Simple Mail Transfer Protocol (SMTP): шифрует письма, чтобы те дошли до получателей без изменений.

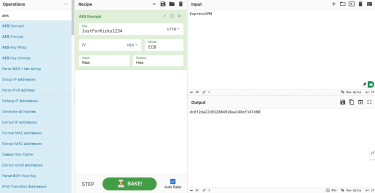

Помимо защиты обмена данными, TLS используется многими VPN-сервисами для авторизации подключения и проверки защищенного подключения к удаленному серверу до, собственно, начала обмена данными. На этом изображении показан сертификат TLS для ExpressVPN:

IPsec

Internet Protocol Security (IPsec) шифрует данные, передающиеся через сеть. Он широко используется VPN-сервисами, также с его помощью можно защищать трафик приложений и роутинговых систем.

IPsec работает в двух основных форматах:

- Транспортный режим: шифрует только содержание сообщения (полезную нагрузку), а заголовок оставляет видимым. Этот режим лучше всего подходит для обмена данными формата хост-хост — например, при передаче данных между двумя компьютерами или при подключении к корпоративной сети.

- Туннельный режим: шифрует содержание и заголовок сообщения, поэтому активно используется для VPN-подключений, когда пользователи хотели бы скрыть свои сообщения от внимания посторонних целиком.

SSH

Secure Shell (SSH) создает зашифрованный туннель между клиентом (пользователем) и целевым сервером, обеспечивая возможность установки удаленных подключений к другим компьютерам, безопасной передачи данных или открытия защищенных портов доступа к Сети.

SSH является улучшением таких старых протоколов управления удаленными подключениями, как, например, Telnet, которые не шифровали обмен данными между пользователем и удаленными серверами.

SSH работает на основе трех протоколов:

- Транспортный протокол: управляет тем, как две стороны коммуникации подключаются, авторизуют и проверяют друг друга, а также определяет параметры подключения.

- Протокол пользовательской авторизации: позволяет клиентам подтверждать свои личности по заранее выбранному формату — например, с использованием пароля.

- Протокол подключения: управляет открытием и закрытием канала (уникальными линиями коммуникации) между двумя сторонами, участвующими в обмене данными.

PGP

Pretty Good Privacy (PGP) был одним из первых протоколов шифрования, доступных рядовым пользователям Сети бесплатно. С этим, к слову, связано его широкое распространение. Этот протокол был разработан с единственной целью: дать пользователям Интернета возможность защищенно передавать данные. Сегодня этот протокол используется в почтовых программах для шифрования и расшифровки содержимого писем, а также для их аутентификации.

Примечательным преимуществом PGP является тот факт, что этот протокол создает цифровую подпись для каждого сообщения, которое шифрует. Это позволяет получателям определять, не изменились ли полученные ими письма на этапе передачи — если да, то изменится и цифровая подпись.

Протоколы VPN-туннелирования

Протоколы шифрования вроде TLS/SSL, IPsec и SSH активно используются самыми разными приложениями, но VPN-сервисы используют особые протоколы — протоколы туннелирования. Они не просто шифруют ваши данные, но и помещают их в конфиденциальный «туннель», а также меняют ваш IP-адрес для дополнительной защиты.

Надежность защиты VPN-подключения зависит от шифрования и протокола туннелирования. Среди наиболее типовых примеров можно назвать следующие:

- IPSec: часто используется с другими протоколами, в том числе Layer 2 Tunneling Protocol (L2TP), для создания безопасного VPN-подключения.

- WireGuard: использует алгоритм шифрования ChaCha20 для защиты трафика, ставя акцент на скорости передачи данных и простой настройке.

- OpenVPN: имеет более объемную кодовую базу, чем WireGuard, и использует шифрование AES-256 для надежной защиты трафика.

- Lightway: собственная разработка ExpressVPN, это протокол с постквантовой защитой, созданный для обеспечения быстрых и стабильных соединений, а также прошедший независимую проверку.

TCP — это протокол шифрования?

Transmission Control Protocol (TCP) — это не протокол шифрования, а протокол коммуникации, устанавливающий соединение между отправителем и получателем, а также поддерживающий работу соединения для защиты от потери сообщений во время сессии.

TCP также структурирует пакеты данных, отправленные через установленный канал связи, таким образом, что все недоставленные пакеты отправляются снова.

Но TCP не использует шифрование. Имея соответствующие навыки и инструменты, все желающие могут узнать, какими сообщениями вы обмениваетесь через TCP, и это особенно верно в случае незащищенных сетей (например, в публичных сетях Wi-Fi). Вот поэтому важно защищать подключения по TCP с помощью VPN или других аналогичных решений.

Где и когда используются протоколы шифрования?

Протоколы шифрования могут показаться чем-то сложным, но вы наверняка используете их каждый день, причем сами того не осознавая. Вот некоторые из важнейших задач протоколов шифрования:

- Обмен данными в Сети и по электронной почте: шифрование гарантирует, что посторонние, которые могут отслеживать ваш интернет-трафик, не смогут получить доступ к вашим письмам и интернет-трафику. Например, Gmail использует TLS для всех отправленных вами писем по умолчанию.

- VPN-сервисы и удаленный доступ: VPN-сервисы шифруют ваше подключение к Сети, в результате чего никто, даже интернет-провайдер (ISP), не сможет отслеживать ваши действия в Сети.

- Мессенджеры и сервисы VoIP-телефонии: без шифрования сообщения, отправленные в WhatsApp и Signal, были бы видны всем желающим. Поэтому есть смысл использовать только такие мессенджеры, который используют сквозное шифрование (E2EE) для защиты вашей конфиденциальности.

- Финансовые сервисы и онлайн-магазины: связанные с ними сайты используют протоколы шифрования вроде SSL/TLS для защиты ваших финансовых данных (например, логинов от онлайн-банков, реквизитов банковских карт и так далее).

- Здравоохранение и правительство: хакеры часто пытаются украсть медицинские (например, данные страховки) и правительственные (скажем, ИНН или даже что-то более секретное) данные людей. Для защиты подобной информации используются алгоритмы шифрования уровня AES.

- Интернет вещей (IoT) и подключенные устройства: собирают большой объем персональных данных в фоновом режиме, поэтому хакеры также не оставляют их без внимания. К счастью, некоторые такие устройства используют протоколы шифрования вроде TLS/SSL для безопасной передачи данных.

Безопасны ли протоколы шифрования?

Нельзя сказать, что существуют протоколы шифрования, которые невозможно было бы взломать. Их надежность измеряется скорее тем, насколько сложно будет их взломать. Желательно, чтобы на взлом требовалось столько времени и вычислительных ресурсов, чтобы такая попытка просто не имела смысла.

Известные уязвимости и способы защиты от них

Даже мощные протоколы могут иметь слабые места, связанные с внутренним дизайном или способом реализации. Например, TLS 1.2 поддерживал старые и менее безопасные системы для обеспечения совместимости с ранними версиями, и это делало протокол уязвимым перед атаками вроде Logjam and Lucky13. В версии TLS 1.3, выпущенной в 2019 году, соответствующие уязвимости устранили, а протокол получил дополнительные инструменты защиты.

Лучшая защита — своевременное обновление ваших систем и использование новейших, самых безопасных версий протоколов шифрования. Так вы получите защиту от уязвимостей, которые уже были обнаружены и исправлены.

Советы по выбору протокола

Вот несколько советов о том, как выбрать лучший протокол:

- Подумайте, чем вам нужен протокол: Решения вроде WireGuard работают только с VPN, а для безопасного обмена почтой подойдет и OpenPGP. Определитесь с тем, зачем вам нужно шифрование, и выбрать подходящий протокол станет проще.

- Определите уровень защиты данных: как утверждается в опубликованном в 2024 отчете Cybersecurity and Infrastructure Security Agency (CISA), правительственные органы США должны использовать AES по правилам Национального института стандартов и технологий (NIST), а связанные с ФБР (FBI) сервисы (CJIS) требуют использования как минимум 128-битного шифрования, имеющего сертификат соответствия Федеральным стандартам обработки информации (FIPS), для передачи данных, связанных с уголовными делами, и AES-256 для хранения данных за пределами безопасных объектов.

- Проверьте уровень активности разработки: NIST регулярно проверяет и объявляет устаревшими соответствующие протоколы — например, Data Encryption Standard (DES) и Secure Hash Algorithm 1 (SHA-1), а также рекомендует к использованию более современные решения, отвечающие актуальным стандартам. С помощью NIST вы сможете избежать протоколов, которые уже не поддерживаются.

- Изучите уязвимости: не бывает безотказно надежных решений. В теории, взломать можно любой протокол — для большинства в этом просто не будет практического смысла. Такие протоколы, для взлома которых требуются миллионы, миллиарды, а лучше даже триллионы лет, и стоит использовать.

- Качество работы: более мощные алгоритмы шифрования (например, AES 256-bit или AES 128-bit) требуют больше вычислительных ресурсов и времени для работы, в связи с чем считаются более медленными. Подумайте над тем, какой уровень качества работы должен сочетаться с требуемым уровнем защиты данных, и выберите протокол шифрования соответственно.

Протоколы шифрования и тренды будущего

Угрозы становятся всё более изощренными, хакеры — всё более креативными, а технологический прогресс и вовсе не стоит на месте (взять хотя бы появление квантовых компьютеров). Таким образом, следует учитывать будущие тренды, которые могут повлиять на всё, что так или иначе связано с шифрованием.

Шифрование, устойчивое к квантовым компьютерам

Квантовые компьютеры угрожают положить конец современному шифрованию как таковому — они смогут достаточно быстро решать даже сложнейшие математические уравнения, лежащие в основе протоколов шифрования. Уже доказано, что некоторые 2048-битные алгоритмы RSA можно взломать всего за 8 часов с помощью квантового компьютера.

Поэтому уже появились алгоритмы, устойчивые к квантовым атакам — например, Kyber. Узнать больше про такие алгоритмы можно из нашего руководства по постквантовой криптографии (PQC).

Архитектура с нулевым доверием

Сети с нулевым доверием рассматривают буквально всех как угрозу и обеспечивают пользователям доступ к своим ресурсам лишь с минимум прав. Архитектура с нулевым доверием стоит на так называемых семи столпах, в том числе на столпе данных, где приоритет отдается шифрованию данных на этапах передачи и хранения.

ЧаВо: популярные вопросы про протоколы шифрования

В чем разница между шифрованием и протоколом шифрования?

Шифрования — это процесс защиты онлайн-коммуникаций и данных с помощью криптографии в общем. В свою очередь, протоколы шифрования используют алгоритмы шифрования для реализации процесса шифрования.

Можно ли взломать протоколы шифрования?

Можно, но далеко не всегда до этого можно дожить. Самые надежные алгоритмы шифрования, в том числе Advanced Encryption Standard (AES), где используются длинные ключи, методом перебора на современных ПК можно взломать где-то за миллиарды лет.

Фактически, под «взломом» обычно понимается атака через уязвимость в методе реализации протокола, а не решение лежащих в основе алгоритма уравнений. Например, атаки на уровне протокола (скажем, атака оракула с заполнением) нацелены не на сам шифр, а не способ применения шифрования. Даже современные стандарты могут иметь уязвимости при недостаточно корректном использовании.

Как выбрать подходящий протокол шифрования?

Вы можете выбрать подходящий протокол шифрования, если подумаете над тем, зачем вам нужен протокол (безопасная коммуникация, передача файлов и так далее), оцените уровень конфиденциальности требующих защиты данных (обычные сообщения или секретные документы), а также изучите известные уязвимости протокола, которые могут на вас повлиять.

Замедляют ли протоколы шифрования работу системы?

Протоколы шифрования могут замедлять работу системы из-за использования криптографии на различных этапах процесса шифрования. Компенсировать это можно за счет выбора подходящих для соответствующих задач протоколов шифрования, учета уровня защиты и необходимой скорости работы.

TLS — это протокол шифрования?

Transport Layer Security (TLS) — это протокол шифрования, разработанный на базе Secure Sockets Layer (SSL). Этот протокол шифрования передачи данных активно используется большинством современных браузеров и онлайн-магазинов для защиты данных пользователей на этапе передачи в Сети.

Take the first step to protect yourself online. Try ExpressVPN risk-free.

Get ExpressVPN