Інструменти безпеки ExpressVPN

Як використовувати перевірку на витік WebRTC

Яка різниця між публічними та локальними IP-адресами?

Коли ви використовуєте сервіс перевірки витоку, ви побачите два види IP-адрес: публічні та локальні.

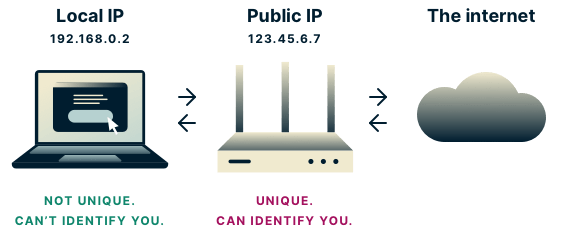

Публічні IP-адреси належать виключно вам. Вони є частиною вашої особистості в Інтернеті. Коли ви використовуєте VPN, сайти бачать публічну IP-адресу VPN-сервера, а не вашу, і ваша особистість захищена.

Однак, якщо WebRTC визначає вашу реальну публічну IP-адресу, коли ви підключені до VPN, а не адресу VPN-сервера, то треті особи все одно можуть ідентифікувати вас за нею. Якщо ви бачите публічну IP-адресу в результатах тесту, це може означати, що стався витік персональних даних.

Локальні IP-адреси не є унікальними для вас. Вони присвоюються вашим роутером і багаторазово використовуються мільйонами роутерів по всьому світу. Отже, якщо третя сторона знає вашу локальну IP-адресу, вона не може безпосередньо пов'язати її з вами. Якщо ви бачите локальну IP-адресу в результатах тесту, це не загрожує вашій конфіденційності.

5 кроків для перевірки на витік WebRTC (з VPN і без)

Якщо ви не користуєтесь VPN, ви, безсумнівно, розкриваєте деякі особисті дані третім особам. (Хочете дізнатися більше? Дізнайтеся, як VPN приховує вашу IP-адресу, щоб зберегти конфіденційність ваших даних.)

Якщо ви користуєтесь VPN і сервіс вказує на можливий витік, ви можете виконати наступний тест на витік, щоб переконатися:

-

Від'єднайтеся від VPN і відкрийте цю сторінку в новій вкладці або вікні

-

Візьміть до уваги всі публічні IP-адреси, які ви бачите

-

Закрийте сторінку

-

Під'єднайтесь до вашої VPN і знову відкрийте сторінку

-

Якщо ви все ще бачите будь-яку з публічних IP-адрес з кроку 2, це означає витік персональних даних

Якщо ви користуєтесь VPN, і сервіс конкретно вказує, що витоку немає, ви в безпеці!

Хочете перевірити наявність витоку інших даних? Спробуйте ці інструменти:

Що таке WebRTC?

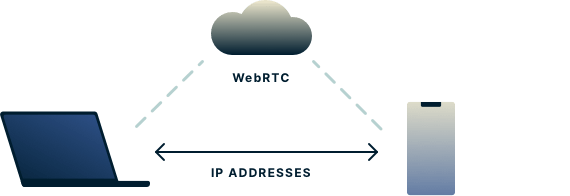

Вебкомунікація в реальному часі (WebRTC) є колекцією стандартизованих технологій, що дозволяють веббраузерам спілкуватися один з одним напряму без проміжного сервера. Переваги WebRTC: більша швидкість і менша затримка для вебзастосунків, як-от відеочати, передача файлів та стрімінг.

Будь-які два пристрої, які взаємодіють між собою безпосередньо через WebRTC, повинні знати реальні IP-адреси один одного. Теоретично це може дозволити сторонньому вебсайту використати WebRTC у вашому браузері для визначення вашої реальної IP-адреси та ідентифікації вас за нею. Ми називаємо це витоком WebRTC.

Будь-який витік вашої публічної IP-адреси є загрозою вашій конфіденційності, але про витік WebRTC відомо менше, їх легко не помітити, і не всі VPN-провайдери захищають від них!

Як витік WebRTC ставить під загрозу мою конфіденційність?

Проблема WebRTC полягає в тому, що він використовує більш досконалі методи виявлення IP-адрес, ніж ті, що застосовуються при «стандартному» визначенні.

Як WebRTC визначає мої IP-адреси?

WebRTC визначає IP-адреси через протокол інтерактивного встановлення з'єднання (Interactive Connectivity Establishment, ICE). Він описує декілька методів визначення IP-адрес, два з яких описано нижче.

Сервери STUN/TURN

Сервери STUN/TURN відіграють дві ключові ролі у WebRTC: вони дозволяють веббраузерам запитувати: «Які мої публічні IP-адреси?», а також забезпечують зв'язок між двома пристроями, навіть якщо вони знаходяться за брандмауерами NAT. Перша функція може вплинути на вашу конфіденційність. Сервери STUN/TURN визначають ваші IP-адреси так само як вебсайт бачить ваші IP-адреси, коли ви його відвідуєте.

Виявлення хост-кандидатів

Більшість пристроїв мають кілька IP-адрес, закріплених за апаратним забезпеченням. Зазвичай вони приховані від вебсайтів і серверів STUN/TURN за допомогою брандмауерів. Однак протокол ICE визначає, що браузери можуть збирати ці IP-адреси, просто зчитуючи їх з вашого пристрою.

IP-адреси, які найчастіше асоціюються з вашим пристроєм, — це локальні адреси IPv4, і їх виявлення не вплине на вашу конфіденційність. Однак, якщо у вас адреси IPv6, ваша конфіденційність може опинитися під загрозою.

Адреси IPv6 працюють не зовсім так, як адреси IPv4. Як правило, адреса IPv6 є публічною (тобто унікальною для вас). Якщо з вашим пристроєм пов'язана адреса IPv6, і вона буде визначена через ICE, то ваша конфіденційність може бути розкрита.

Шкідливий вебсайт може використовувати сервери STUN/TURN або виявлення хост-кандидатів, щоб обманом змусити ваш браузер розкрити IP-адресу, яка може вас ідентифікувати, і все це без вашого відома.

Витік WebRTC: які браузери найбільш вразливі?

На момент написання, користувачі Firefox, Chrome, Opera і Microsoft Edge найбільш вразливі до витоку WebRTC, оскільки у цих браузерах WebRTC ввімкнено за замовчуванням.

Зверніть увагу, що один браузер може бути захищений від витоку WebRTC, а інший — ні. Якщо ви регулярно використовуєте декілька браузерів, спробуйте скористатися тестом витоку WebRTC ExpressVPN в кожному з них.

Як ExpressVPN захищає мене від витоку WebRTC?

ExpressVPN наполегливо працює над захистом від витоку WebRTC у наших застосунках. Відкриваючи нові вебсторінки під час підключення до ExpressVPN, ваші публічні IP-адреси не витікатимуть.

Однак деякі браузери можуть агресивно зберігати дані зі старих вкладок. Якщо у вас відкрита вкладка, яка була відкрита до підключення до VPN, ваша реальна IP-адреса може зберігатися в кеш-пам'яті браузера. Ці IP-адреси можуть зберігатися, навіть якщо ви оновите вкладку, що ставить під загрозу вашу конфіденційність.

Розширення браузера ExpressVPN (зараз доступне для Chrome, Firefox і Edge) розв'язує цю проблему, дозволяючи повністю відключити WebRTC з меню налаштувань, що забезпечує захист від будь-яких проблем із кешуванням.

Як виділені інженери ExpressVPN захищають вас від витоку даних

ExpressVPN захищає вас від різноманітних сценаріїв витоку WebRTC на різних браузерах і платформах. Оскільки WebRTC все ще відносно нова технологія, важливо постійно тестувати різні сценарії витоку WebRTC на різних платформах і браузерах. ExpressVPN лідирує в цій галузі завдяки команді інженерів, які постійно досліджують нові вектори проблеми та швидко розробляють необхідні виправлення.

Дізнайтеся більше про останні розробки ExpressVPN щодо захисту від витоку.

Як ще я можу запобігти витоку WebRTC?

Окрім використання ExpressVPN, можна захиститися від витоку даних, вручну вимкнувши WebRTC у вашому браузері.*

Як вимкнути WebRTC в Firefox на настільному ПК

- Введіть about:config в адресному рядку

- Натисніть кнопку «Я приймаю ризик!», що з'явиться

- Введіть media.peerconnection.enabled у рядок пошуку

- Клацніть двічі, щоб змінити значення на false

Це повинно працювати як на мобільних, так і на настільних версіях Firefox.

Як вимкнути WebRTC в Chrome на настільному ПК

Є два розширення для Chrome, які успішно блокують витік WebRTC:

uBlock Origin — універсальний блокувальник, який блокує рекламу, трекери, шкідливе ПЗ, а також має опцію блокування WebRTC. WebRTC Network Limiter — офіційне розширення Google, яке безпосередньо зупиняє витік IP-адрес без повного блокування WebRTC.

Як вимкнути WebRTC в Safari на настільному ПК

Немає потреби вимикати WebRTC в Safari. Система дозволів у Safari суворіша, ніж у більшості інших браузерів. За замовчуванням жодні IP-адреси не надаються вебсайтам, окрім тієї, яку ви використовуєте для доступу до сайту. Тому вам не потрібно вживати жодних додаткових заходів для запобігання витоку WebRTC в Safari. Зауважте, однак, що якщо ви надасте якомусь конкретному сайту дозвіл на використання аудіо- або відеозапису, ви можете розкрити свої IP-адреси.

Як вимкнути WebRTC в Opera на настільному ПК

- Відкрийте Налаштування в Opera. Для цього:

- На Windows або Linux натисніть логотип Opera у верхньому лівому куті вікна браузера

- На Mac, клацніть Opera на панелі інструментів і знайдіть налаштування в розділі Параметри

- Розгорніть розділ Розширені зліва і натисніть Конфіденційність і безпека

- Прокрутіть вниз до WebRTC і виберіть перемикач Вимкнути UDP без проксі

- Закрийте вкладку, і налаштування автоматично збережуться

Як вимкнути WebRTC в Microsoft Edge

На жаль, наразі неможливо повністю відключити WebRTC у Microsoft Edge. Проте можна налаштувати браузер так, щоб приховати вашу локальну IP-адресу, якщо ви:

- Введіть about:flags в адресному рядку

- Позначте опцію Приховувати мою локальну IP-адресу у з'єднаннях WebRTC

Як згадувалося вище, розкриття локальної IP-адреси не загрожує вашій конфіденційності, тому наведені кроки не несуть особливої користі. Таким чином, му найкращим способом зупинити витік WebRTC під час використання Microsoft Edge є використання Застосунок ExpressVPN для Windows.

*Вимкнення WebRTC, ймовірно, не вплине на звичайний перегляд вебсторінок. Більшість вебсайтів не залежать від нього… поки що. Але з ростом популярності WebRTC, функціональність деяких сайтів може погіршитися, якщо відключити його повністю.

Що робити, якщо я підключений до ExpressVPN, але все одно бачу витік WebRTC на цій сторінці?

Зв'яжіться з підтримкою ExpressVPN, і ми швидко з цим розберемося.